Разделы сайта

- Главная

- Исследования и анализ современных технологий

- IP-телефония

- Антенно-фидерные устройства

- Виртуальное построение рабочей локальной сети

- Влияние электромагнитного поля на подземную проволочную антенну

- Микрополосковая антенная решетка

- Система экологического мониторинга вредных газовых выбросов

- Организация процесса производства цифрового телевиденья

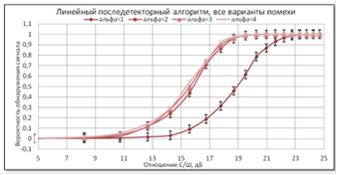

Последетекторное обнаружение

Рисунок 18 - Рабочая характеристика линейного алгоритма, последетекторный прием

Таблица 6. Результаты моделирования линейного алгоритма

|

Линейный алгоритм | ||||

|

h, дБ |

α=1 |

α=2 |

α=3 |

α=4 |

|

4,70 |

0,003 |

0,001 |

0 |

0,003 |

|

8,22 |

0,003 |

0,016 |

0,014 |

0,016 |

|

10,72 |

0,008 |

0,028 |

0,037 |

0,052 |

|

12,66 |

0,018 |

0,121 |

0,119 |

0,145 |

|

14,24 |

0,032 |

0,244 |

0,284 |

0,292 |

|

15,58 |

0,092 |

0,441 |

0,492 |

0,539 |

|

16,74 |

0,189 |

0,711 |

0,738 |

0,736 |

|

17,76 |

0,314 |

0,866 |

0,897 |

0,92 |

|

18,68 |

0,459 |

0,958 |

0,967 |

0,972 |

|

19,51 |

0,615 |

0,988 |

0,99 |

0,99 |

|

20,26 |

0,785 |

0,998 |

0,999 |

1 |

|

20,96 |

0,868 |

0,999 |

0,999 |

1 |

|

21,60 |

0,932 |

1 |

1 |

1 |

|

22, 20 |

0,966 |

1 |

1 |

1 |

|

22,76 |

0,988 |

1 |

1 |

1 |

|

23,29 |

0,997 |

1 |

1 |

1 |

|

23,78 |

1 |

1 |

1 |

1 |

|

24,25 |

0,999 |

1 |

1 |

1 |

|

24,70 |

1 |

1 |

1 |

1 |

Самое читаемое:

Задачи исследования защищённости информации от утечки по каналу ПЭМИН

Электромагнитные поля, возникающие как побочный продукт работы

устройств обработки информации, и вызываемые этими полями наведенные напряжения

называют побочными электромагнитными излучениями и наводками (ПЭМИН). Задача

анализа опасности ПЭМИН с позиций возможности утечки информации является весьма

сложной и трудоемкой. Для е ...